Check Point Software Technologies ha presentado su Security Report 2026, un informe centrado en el panorama de ciberseguridad en España y Portugal que refleja un entorno de amenazas cada vez más automatizado, impulsado por el uso de la IA por parte de los ciberdelincuentes.

«La inteligencia artificial se está utilizando en un 60% o 70% para desarrollar software y se utilizan los agentes autónomos para generar código. Esta capacidad también la tienen los ciberdelincuentes que mejorar sus sistemas de phishing», compartía Mario García, director general para España y Portugal,

Según los datos del informe, España concentró el 2% de los ataques de ransomware a nivel global, con un máximo histórico de 2.473 víctimas publicadas en el cuarto trimestre. En paralelo, las organizaciones de la región experimentaron una media de 1.968 ciberataques semanales en 2025, lo que supone un incremento del 70% respecto a 2023.

En este contexto, Check Point Software advierte de que la inteligencia artificial no solo está aumentando el volumen de los ataques, sino transformando radicalmente la forma en que se diseñan, escalan y coordinan. Los atacantes aprovechan la automatización y la IA para moverse con mayor rapidez, operar simultáneamente en múltiples superficies de ataque y explotar la confianza de los entornos digitales actuales. Este cambio obliga a las organizaciones a replantear los fundamentos tradicionales de la ciberseguridad.

Ante este nuevo escenario, la compañía subraya que los enfoques basados únicamente en detección y respuesta ya no son suficientes frente a amenazas que operan a velocidad de máquina. La defensa debe evolucionar hacia una estrategia centrada en la prevención, capaz de anticiparse a los ataques antes de que se propaguen.

Las organizaciones deben replantear los fundamentos tradicionales de la ciberseguridad

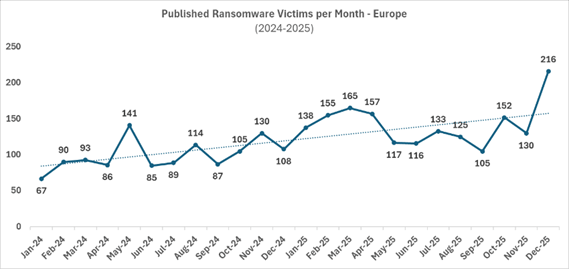

El Security Report 2026 muestra que, a nivel global, más de 7.960 organizaciones vieron sus datos publicados en sitios de filtración gestionados por grupos de doble extorsión, lo que supone un aumento interanual del 53%. Solo en el primer trimestre se registraron 2.289 víctimas, un crecimiento del 134% respecto al año anterior, impulsado en gran medida por la explotación de vulnerabilidades de día cero. Este récord se superó en el cuarto trimestre, que cerró con 2.473 víctimas, el dato más alto registrado hasta la fecha.

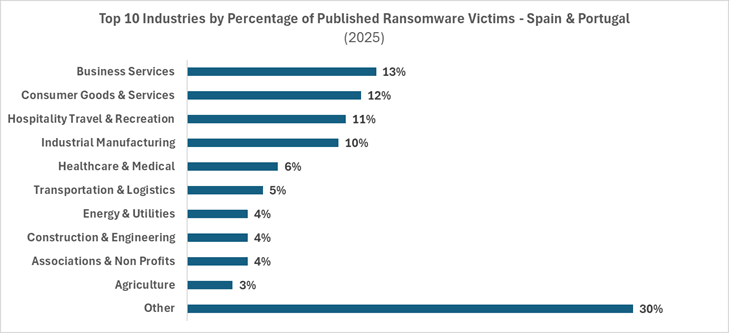

A nivel europeo, España se situó entre los países más afectados por ransomware y la Agencia Española de Protección de Datos recibió cerca de 2.800 notificaciones de brechas de datos personales a lo largo del año. En conjunto, España representa el 2% de los incidentes globales de ransomware publicados, mientras que Portugal concentra el 0,4%, situando a ambos países en torno al 2,4% del total mundial. Los sectores más impactados en la región fueron los servicios empresariales, los bienes y servicios de consumo, el ocio y la industria manufacturera.

El informe también pone de manifiesto la fragmentación del ecosistema de ransomware. En España y Portugal, el grupo Qilin concentró el 20% de las organizaciones publicadas en sitios de filtración, seguido de Akira con el 9% y Space Bears y Nova con el 4% cada uno.

Automatización a gran escala

Más allá del ransomware, el informe destaca un cambio hacia campañas de ataque integradas y multicanal que combinan engaño humano y automatización a gran escala:

- Los ataques impulsados por IA se vuelven más autónomos, con la integración de la inteligencia artificial en los flujos de trabajo de ataque para acelerar el reconocimiento, la ingeniería social y la toma de decisiones operativas. Durante un periodo de tres meses, el 89 por ciento de las organizaciones detectó prompts de IA considerados de riesgo, lo que introduce nuevos vectores de exposición en los entornos corporativos.

- La ingeniería social se expande más allá del correo electrónico, coordinando ataques a través de web, teléfono, navegadores, plataformas SaaS y herramientas de colaboración. Las técnicas ClickFix aumentaron un 500%, mientras que la suplantación telefónica evolucionó hacia intrusiones más estructuradas.

- Las debilidades en la infraestructura perimetral e interna incrementan la exposición, con dispositivos edge, VPN e IoT utilizados como puntos de entrada persistentes.

- Surgen nuevos riesgos en la infraestructura de IA, con debilidades de seguridad detectadas en el 40% de los servidores del Protocolo de Contexto de Modelo (MCP) analizados, lo que pone de relieve la necesidad de proteger sistemas, modelos y agentes de IA desde su adopción.

Una de las técnicas más utilizadas en el último año es introducir un agente malicioso gracias a un prompt que se introduce en el sistema. «Cada vez se producen más ataques sin intervención humana gracias a prompts que siguen instrucciones indirectas», sostenían desde la empresa de ciberseguridad.

De cara a 2026 desde Check Point auguran la generalización de la IA agéntica, la protección de los modelos más allá de los guardarraíles propios con un sistema adicional y la mejora de la defensa de la cadena de suministro. Por otro lado, creen que la confianza es el nuevo perímetro porque la inteligencia artificial está rompiendo barreras y hace el ataque cada vez más fiable; y todo esto sin olvidarse del riesgo cuántico y la transición al cifrado post-cuantico.